Systemy informatyczne wspomagające zarządzanie logistyką w Siłach Zbrojnych Rzeczypospolitej Polskiej

Cyberbezpieczeństwo w systemach technologii operacyjnej, wykorzystujących technologię informatyczną | Control Engineering Polska

Etapy wdrażania poszczególnych elementów cyberbezpieczeństwa w przedsiębiorstwie - E-learning Przemysłu Przyszłości

Mechanik w Słupsku - Zespół Szkół Mechanicznych i Logistycznych - Oficjalny list dotyczący zmian w rekrutacji na studia wojskowe 2021 Akademia Marynarki Wojennej w Gdyni Maturzysto! AKADEMIA MARYNARKI WOJENNEJ w Gdyni zaprasza

Akademia Marynarki Wojennej w Gdyni - Rekrutacja online trwa, dlatego postanowiliśmy ułatwić Wam wybór i przedstawić kierunki, które znajdują się w ofercie STUDIÓW WOJSKOWYCH.💪 Dziś prezentujemy👉 🟡Kierunek: Systemy Informacyjne w Bezpieczeństwie ...

Wydział Dowodzenia i Operacji Morskich AMW - Rekrutacja elektroniczna na studia dualne na kierunku Systemy Informacyjne w Bezpieczeństwie - trwa tylko do 19 lipca - zapisz się już dziś!!!!!!!! Jeżeli chcesz połączyć

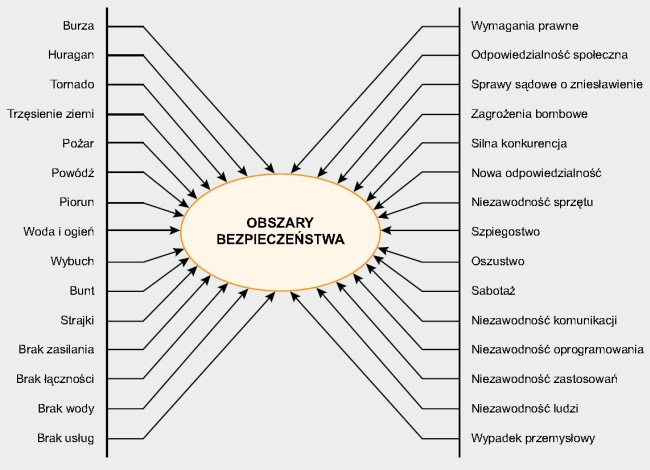

System Zarządzania Bezpieczeństwem Informacji zgodny z ISO/IEC 27001 (cz. 1.). Wprowadzenie | Zabezpieczenia - czasopismo branży security

Stosuj taktykę Defense in Depth! To najsukteczniejszy sposób obrony przed cyberatakami | Blog – Kompania Informatyczna